Обнаружить время запуска системы, когда я не присутствовал(а), может быть ключевым моментом для поддержания безопасности и контроля за использованием компьютера. Хотя это может показаться невозможной задачей, существуют несколько методов, которые могут помочь раскрыть моменты, когда устройство активировалось, не привлекая внимания того, кто его включил.

Освоив определенные техники и инструменты, можно обнаружить временные метки запуска системы, что может предоставить важную информацию о том, что происходило в вашем отсутствии. Эти методы позволяют осуществлять мониторинг и контроль за компьютером даже тогда, когда вы не находитесь рядом.

Отследить моменты включения компьютера может быть полезно не только в целях безопасности, но и для повышения эффективности использования ресурсов и организации рабочего времени. Понимание временных штампов запуска системы помогает создать более информированную картину о том, как и когда ваш компьютер был включен, что может быть полезно в различных сценариях использования.

Отслеживание активности на компьютере

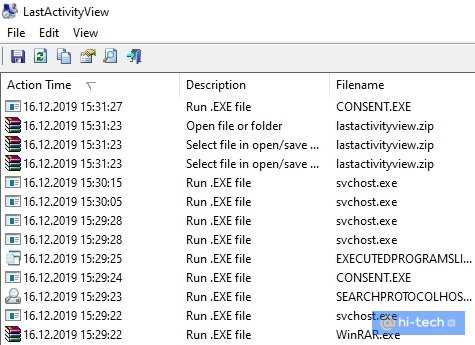

Для начала можно воспользоваться инструментами, которые записывают все события, происходящие на компьютере, включая запуск программ, посещение веб-сайтов и активность пользователей. Такие данные могут быть представлены в виде журналов или отчетов, что позволяет вам легко отслеживать действия и принимать необходимые меры в случае необходимости.

- Одним из основных методов отслеживания активности является использование программного обеспечения для мониторинга. Эти программы могут быть установлены на компьютере и скрыто записывать все действия пользователя, включая нажатия клавиш, перемещения мыши и запуск приложений.

- Другой важный аспект отслеживания активности — это использование сетевых инструментов для мониторинга сетевого трафика. Такие инструменты могут анализировать передачу данных через сеть и выявлять подозрительные или нежелательные действия, которые могут указывать на несанкционированный доступ к компьютеру.

- Также следует учитывать физические аспекты отслеживания активности, такие как использование видеонаблюдения или установка сенсоров для определения присутствия людей в помещении, где находится компьютер.

В целом, отслеживание активности на компьютере — это важный шаг для обеспечения безопасности и эффективности его использования. Сочетание программных и аппаратных средств позволяет эффективно контролировать все происходящие события и реагировать на них вовремя.

Методы контроля использования компьютера

В наше время важно обеспечить адекватный контроль за тем, как используется компьютер. Это помогает не только поддерживать безопасность данных, но и контролировать производительность труда сотрудников, управлять доступом к ресурсам и предотвращать нежелательную активность. Для этого существует несколько методов, которые можно применять в различных сферах деятельности.

Аппаратные методы контроля

Одним из наиболее надежных методов контроля использования компьютера являются аппаратные средства. Это включает в себя использование специального оборудования, такого как системы мониторинга и управления доступом. Такие устройства могут отслеживать активность пользователя, контролировать его доступ к определенным приложениям или веб-сайтам, а также записывать данные о его действиях.

Программные методы контроля

Помимо аппаратных средств, существуют и программные методы контроля использования компьютера. Это включает в себя установку специализированных программ, которые могут отслеживать активность пользователя, фиксировать его действия, контролировать доступ к определенным ресурсам и анализировать использование приложений. Такие программы могут быть настроены для автоматического оповещения администратора о подозрительной активности или нарушениях в использовании компьютера.

Логирование действий пользователя

Система регистрации активностей представляет собой надежный инструмент для отслеживания действий пользователей в информационной среде. Этот механизм фиксирует разнообразные операции, выполненные в системе, позволяя администраторам и пользователям получить полное представление о происходящем.

Принцип работы

Процесс логирования действий пользователя основан на систематическом регистрировании ключевых событий, которые происходят в информационной среде. Эти события включают в себя вход и выход из системы, изменения в конфигурации, доступ к файлам и другие действия, которые имеют значение для безопасности и контроля.

Важность для безопасности

Эффективное логирование действий пользователя играет ключевую роль в обеспечении безопасности информационной системы. Путем анализа журналов регистрации возможно выявление несанкционированных действий, а также восстановление хронологии событий в случае инцидентов или проверок со стороны аудиторов.

Использование программного обеспечения для мониторинга

При наличии потребности в отслеживании деятельности на компьютере без вашего присутствия, эффективное решение представляет собой использование специализированного программного обеспечения для мониторинга. Эти инструменты обеспечивают возможность контролировать активность на устройстве, зафиксировать действия пользователей и получить информацию о событиях, происходящих в вашем отсутствии.

Преимущества использования программного обеспечения для мониторинга

Контроль доступа: ПО для мониторинга позволяет отслеживать доступ к компьютеру и контролировать его использование в ваше отсутствие. Это особенно полезно в случаях, когда вы хотите быть в курсе того, кто и когда пользуется вашим устройством.

Безопасность данных: С помощью такого программного обеспечения можно защитить конфиденциальную информацию и предотвратить несанкционированный доступ к ней. Регулярный мониторинг позволяет быстро обнаруживать подозрительную активность и принимать соответствующие меры для защиты данных.

Использование программного обеспечения для мониторинга обеспечивает возможность эффективного контроля за компьютером в ваше отсутствие, что способствует повышению безопасности и защите конфиденциальности данных.

Уведомления о включении устройства

В данном разделе мы рассмотрим способы получения информации о моменте активации компьютера в вашем отсутствии. Это важно для поддержания безопасности и контроля за использованием техники в вашем домашнем или офисном пространстве.

Автоматические уведомления

Один из методов, которым можно воспользоваться, чтобы быть в курсе включения компьютера в ваше отсутствие, – это использование программного обеспечения, способного отправлять уведомления на ваш мобильный телефон или электронную почту при каждом включении устройства. Это может быть как специализированное программное обеспечение, так и опции, встроенные в операционные системы.

Журнал событий

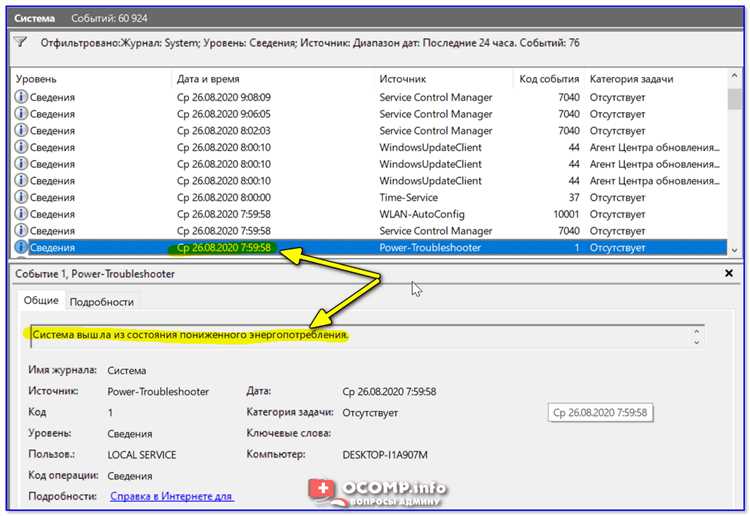

Другой способ отслеживания активности вашего компьютера – это анализ журнала событий операционной системы. В этом журнале регистрируются различные события, происходящие на компьютере, включая его включение и выключение. После включения устройства можно проверить этот журнал для получения информации о времени и дате последнего включения.

| Метод | Преимущества | Недостатки |

|---|---|---|

| Автоматические уведомления | Мгновенное оповещение | Требуется настройка программного обеспечения |

| Журнал событий | Подробная информация | Не всегда удобен в использовании |

Установка оповещений на устройства

Для эффективного контроля за активностью на устройствах в вашем доме или офисе, важно иметь возможность получать уведомления о различных событиях. Установка оповещений на устройства позволяет оперативно узнавать о важных действиях, происходящих в вашей среде, без прямого присутствия.

Выбор ПО для установки оповещений

Перед тем как приступить к установке оповещений на устройства, необходимо выбрать подходящее программное обеспечение. Существует множество приложений и сервисов, способных предоставить такую функциональность. Важно учитывать требования к безопасности, надежности и удобству использования при выборе соответствующего ПО.

Конфигурация оповещений

После выбора подходящего ПО необходимо выполнить настройку оповещений в соответствии с вашими предпочтениями и потребностями. Это может включать в себя выбор типов событий, за которыми необходимо следить, определение способов уведомлений (например, через электронную почту, SMS или мобильные приложения), а также настройку чувствительности оповещений.

| Типы событий | Способы уведомлений | Чувствительность |

|---|---|---|

| Включение устройства | Электронная почта | Высокая |

| Выключение устройства | SMS | Средняя |

| Неудачные попытки входа | Мобильные приложения | Высокая |

Корректная конфигурация оповещений поможет вам эффективно контролировать активность на ваших устройствах и оперативно реагировать на любые изменения в среде.

Анализ журналов работы операционной системы

Безопасность доступа к компьютеру

Использование надежных паролей

Пароли являются первой линией обороны в защите компьютера. Убедитесь, что ваш пароль состоит из случайных символов и является сложным для угадывания.

- Создавайте пароли длиной не менее 12 символов.

- Используйте комбинацию букв, цифр и специальных символов.

- Регулярно меняйте пароли и не используйте один и тот же пароль для разных учетных записей.

Двухфакторная аутентификация

Дополнительный уровень защиты можно обеспечить с помощью двухфакторной аутентификации (2FA). Это требует ввода дополнительного кода, который вы получаете на мобильное устройство или по электронной почте.

- Включите 2FA в настройках учетной записи.

- Используйте приложения для генерации кодов, такие как Google Authenticator или Authy.

- Следите за уведомлениями о попытках входа в систему, чтобы быстро реагировать на подозрительные действия.

Физическая защита устройства

Не менее важно обеспечить физическую безопасность компьютера, чтобы предотвратить его кражу или несанкционированный доступ.

- Храните устройство в безопасном месте, особенно если оно портативное.

- Используйте замки для ноутбуков или специальные сейфы для хранения настольных ПК.

- Не оставляйте компьютер без присмотра в общественных местах.

Применение этих мер безопасности значительно повысит уровень защиты вашего компьютера от несанкционированного доступа и поможет сохранить вашу информацию в безопасности.

Вопрос-ответ:

Как узнать, когда включали компьютер в мое отсутствие?

Вы можете узнать, когда ваш компьютер был включен, проверив журналы событий операционной системы. В Windows это можно сделать через «Просмотр событий». Откройте «Просмотр событий» (нажмите Win+R и введите «eventvwr.msc»), затем перейдите в раздел «Журналы Windows» и выберите «Система». Ищите события с источником «Power-Troubleshooter» и событие с ID 1, которое указывает на время пробуждения компьютера. Для Mac можно использовать консоль и просмотреть журнал системы.

Можно ли определить, кто включал компьютер в мое отсутствие?

Определить конкретного человека, который включал компьютер, может быть сложно, так как стандартные журналы событий не фиксируют имя пользователя при включении компьютера. Однако вы можете проверить, кто входил в систему после включения, просматривая журналы безопасности. В Windows это можно сделать через «Просмотр событий» в разделе «Безопасность» и искать события с ID 4624 (успешный вход в систему). На Mac можно использовать команды консоли для просмотра последних входов в систему.

Как настроить уведомления о включении компьютера?

Вы можете настроить уведомления о включении компьютера с помощью стороннего программного обеспечения или скриптов. В Windows можно использовать Task Scheduler (Планировщик заданий) для создания задачи, которая отправит уведомление или запустит скрипт при включении компьютера. Для этого откройте Task Scheduler, создайте новую задачу и в триггерах выберите «При запуске системы». В разделе «Действия» настройте выполнение команды или отправку уведомления. На Mac можно использовать AppleScript или Automator для аналогичной настройки.

Как узнать, включали ли компьютер ночью?

Чтобы узнать, был ли включен компьютер ночью, вам нужно проверить журнал событий системы. В Windows откройте «Просмотр событий», перейдите в «Журналы Windows» -> «Система» и ищите события с ID 1 и источником «Power-Troubleshooter», которые указывают на время пробуждения компьютера. Эти записи содержат временные метки, которые помогут определить, был ли компьютер включен ночью. На Mac аналогичные данные можно найти в системном журнале через консоль (Console), проверяя соответствующие записи в логах.